Hilfe :: Web-Anwendungen :: WordPress

In diesem Hilfeartikel erklären wir wie Sie Ihr WordPress gegen Loginversuche von Dritten absichern und so die Sicherheit Ihrer WordPress-Webseite deutlich verbessern können.

Bei WordPress sind der Administrationsbereich sowie Schnittstellen zur Kommunikation mit anderen Blogs standardmäßig unter festen Namen aufrufbar. Dies macht es Angreifern einfach beliebige WordPress Installationen anzugreifen. Diese versuchen so z.B. mit Brute Force Angriffen das Passwort Ihrer WordPress Benutzer zu erraten und so Zugriff auf Ihr WordPress zu erlangen. Solche Angriffe erfolgen bei öffentlich zugänglichen WordPress Installationen häufig täglich und führen, selbst wenn die Angreifer keinen Zugriff auf die Seite erlangen, zu spürbar schlechterer Performance oder sogar zur Nichterreichbarkeit Ihrer Webseite durch Überlastung. Daher ist es sinnvoll in jedem WordPress die Standard-Pfade für den Admin-/Loginbereich abzuändern sowie nicht benötigte Schnittstellen zu deaktivieren.

Diese Absicherungen können über Plugins erfolgen oder bei erfahrenen WordPress-Administratoren alternativ durch eigene htaccess-Regeln. Es gibt zahlreiche Plugins, mit denen dies komfortabel innerhalb weniger Minuten eingestellt werden kann.

Folgende als Beispiele genannte Plugins bieten diese Funktionalität:

In diesem Artikel beschreiben wir die Anpassung mit dem Plugin WP Hide & Security Enhancer.

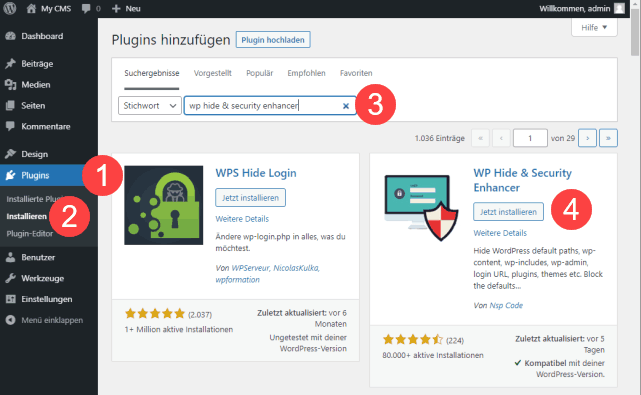

Bitte zuerst im WordPress Backend einloggen und das Menü Plugins / Installieren öffnen. In der Suchmaske den Pluginnamen WP Hide & Security Enhancer suchen und dann das Plugin mit dem Button Jetzt installieren installieren.

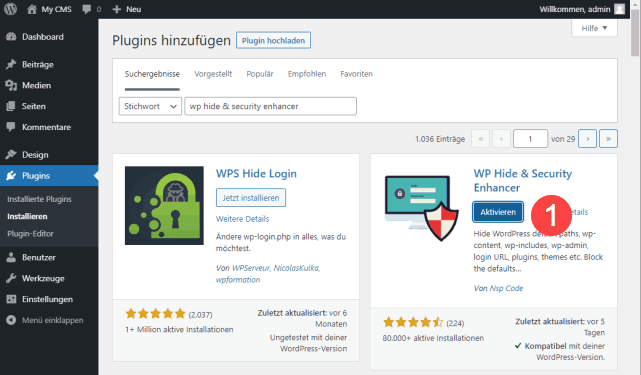

Nachdem das Plugin installiert wurde muss es noch mit dem Button Aktivieren aktiviert werden.

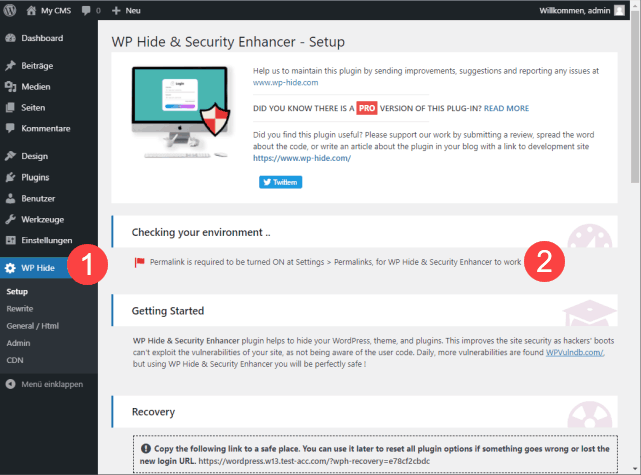

Das Plugin kann nun über den WordPress Menüpunkt WP Hide aufgerufen und eingestellt werden.

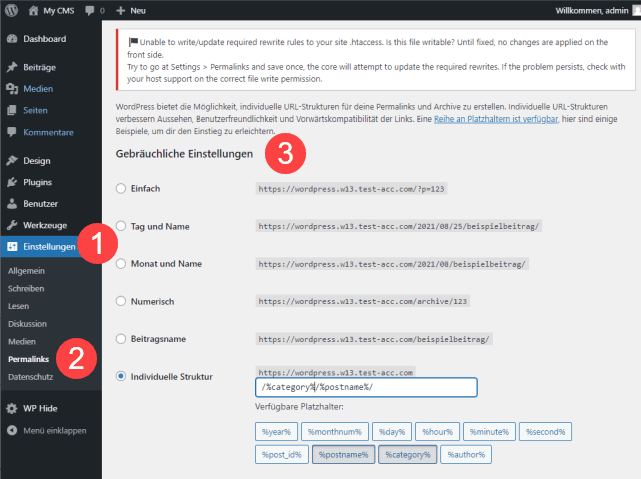

Damit das Plugin funktioniert müssen im WordPress die Permalinkeinstellungen konfiguriert sein. Sollte im Plugin Menü Permalink is required to be turned ON at Settings -> Permalinks, for WP Hide & Security Enhancer to work angezeigt werden bitte zuerst im WordPress-Menü Einstellungen / Permalinks die gewünschte Permalinkstruktur einstellen. Wenn diese Meldung nicht angezeigt wird bitte direkt mit Schritt 1.3 fortfahren.

Im Beispiel haben wir eine individuelle Struktur ausgewählt, es kann aber auch eine andere Struktur ausgewählt werden.

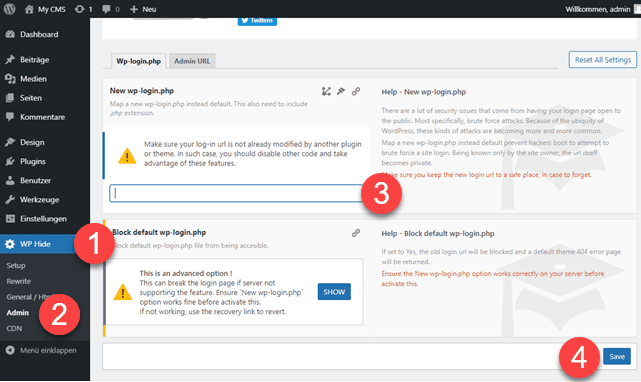

Öffnen Sie die Plugin Einstellungen WP Hide und dort das Menü Admin.

Tragen Sie im Abschnitt New wp-login.php in das Eingabefeld den Namen ein, über den zukünftig der WordPress Login aufrufbar sein soll. Hier bitte einen nicht direkt zu erratenen Namen auswählen. Ein Beispielname wäre zkjpadsgaetgsgdhkjjahgfk.

Speichern Sie die Anpassungen durch Klicken auf Save

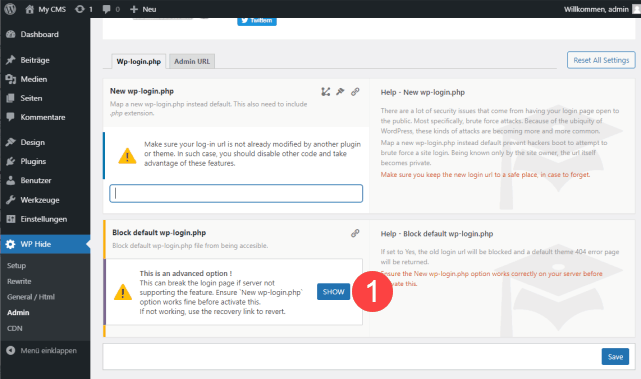

Rufen Sie die neue WordPress Login URL zum Testen auf. Bitte nur wenn der neue Login erfolgreich aufgerufen werden kann mit den nächsten Schritten fortfahren, da Sie sich sonst aus dem WordPress Backend aussperren.

Klicken Sie im Abschnitt Block default wp-login.php auf SHOW.

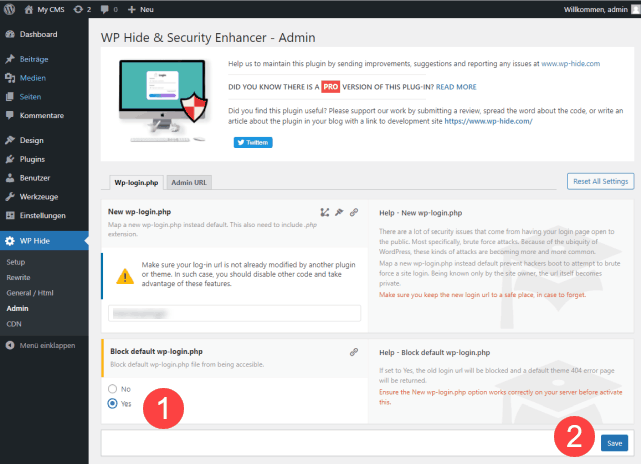

Wählen Sie die Option Yes aus um die Standard WP-Login zu blockieren.

Speichern Sie die Anpassungen durch Klicken auf Save.

Beim Aufruf des wp-admin Ordners leitet WordPress automatisch auf die Login-URL weiter. Damit Angreifer nicht durch diesen Aufruf den neuen Namen einfach auslesen können muss auch dieser Ordnername angepasst werden.

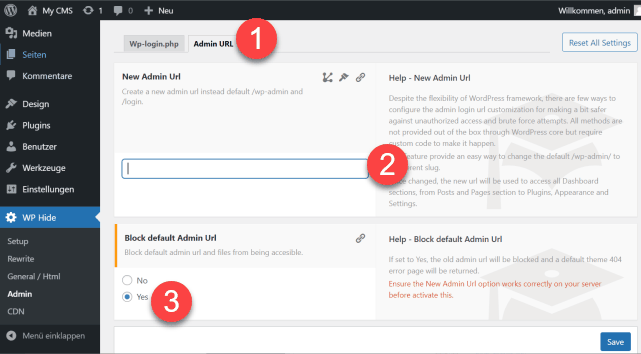

Öffnen Sie den Reiter Admin URL.

Geben Sie im Abschnitt New Admin Url einen neuen Namen ein.

Wählen Sie Absatz Block default Admin Url die Radio-Box mit YES aus.

Ursprünglich wurde die XML-RPC Schnittstelle entwickelt, damit WordPress mit anderen Systemen standardisiert kommunizieren kann. Inzwischen ist diese durch die WordPress Rest-API abgelöst worden.

In den meisten Fällen wird die XML-RPC nicht mehr benötigt und sollte daher deaktiviert werden um die regelmäßig darüber stattfindenden Angriffe auf Ihr WordPress zu verhindern.

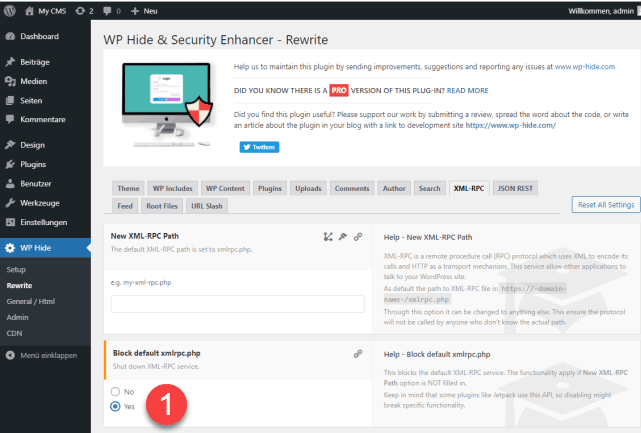

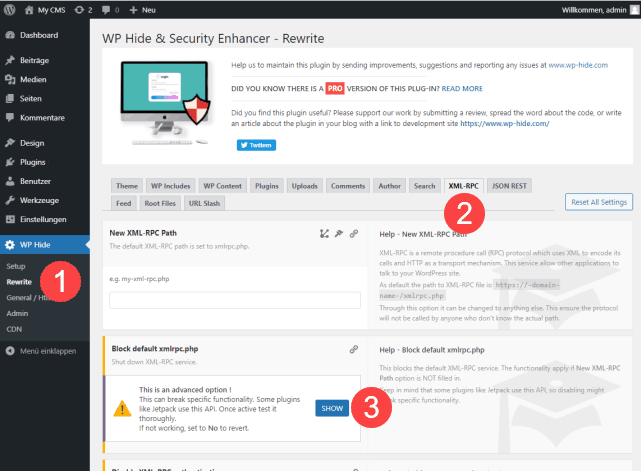

Um diese Schnittstelle zu deaktivieren öffnen Sie bitte die Plugin Einstellungen WP Hide / Rewrite und dort den Reiter XML-RPC.

Klicken im Abschnitt Block default xmlrpc.php auf SHOW.

Wählen Sie die Option Yes aus um die XML-RPC zu blockieren.